CSRF là gì? cách sử dụng CSRF để ngăn các đợt tấn tấn công SPAM trên website

1. CSRF là gì?

CSRF (Cross-Site Request Forgery) là một loại tấn công mà ở đó, một trang web độc hại có thể lừa người dùng thực hiện các hành động không mong muốn trên một trang web khác mà họ đã đăng nhập sẵn. Ví dụ, nếu người dùng đã đăng nhập vào tài khoản ngân hàng, họ có thể bị lừa thực hiện chuyển tiền bằng cách nhấp vào một liên kết độc hại.

2. Hacker có thể khai thác lỗ hổng CSRF để thực hiện các hành vi spam nào?

Spam Form Thông Tin

Cách thức khai thác: Hacker có thể lợi dụng CSRF để gửi form nhiều lần từ một trang khác mà người dùng không biết, lợi dụng session đang đăng nhập của người dùng để gửi nhiều yêu cầu form hợp lệ.

Mục tiêu: Thực hiện hành vi spam thông tin vào các hệ thống như bình luận, liên hệ hoặc đánh giá sản phẩm trên trang web mà không cần phải vượt qua các kiểm tra bảo mật khác.

Hậu quả: Điều này dẫn đến việc dữ liệu form bị làm nhiễu bởi các thông tin rác, làm mất thời gian của quản trị viên, gây phiền toái cho người dùng, và giảm uy tín của trang web.

Tạo Tài Khoản Tự Động

Cách thức khai thác: Bằng cách gửi yêu cầu đăng ký từ một trang độc hại, hacker có thể lừa người dùng đã đăng nhập thực hiện hành động đăng ký nhiều tài khoản trên website khác mà họ không nhận thức được.

Mục tiêu: Tạo số lượng lớn tài khoản ảo để sử dụng vào mục đích xấu như gian lận trong các chương trình khuyến mãi, bình chọn, hoặc tạo các tài khoản để spam nội dung.

Hậu quả: Các tài khoản ảo này có thể được dùng để spam thông tin hoặc thực hiện các hành vi bất hợp pháp khác, làm tăng chi phí kiểm duyệt và gây ảnh hưởng đến tính bảo mật của hệ thống.

Tấn Công Chiếm Quyền Truy Cập

Cách thức khai thác: CSRF có thể được sử dụng để thực hiện các yêu cầu thay đổi mật khẩu hoặc thông tin tài khoản, từ đó chiếm quyền truy cập vào tài khoản của người dùng hợp lệ.

Mục tiêu: Hacker có thể kiểm soát tài khoản hoặc thậm chí khóa người dùng ra khỏi tài khoản của chính họ nếu hacker có thể thay đổi mật khẩu hoặc thông tin bảo mật.

Hậu quả: Người dùng bị mất quyền kiểm soát tài khoản, gây tổn thất dữ liệu cá nhân hoặc tài chính, và làm tổn hại uy tín của hệ thống.

Thực Hiện Giao Dịch Trái Phép

Cách thức khai thác: Nếu người dùng đang đăng nhập vào một trang có chức năng thanh toán hoặc chuyển khoản, hacker có thể gửi yêu cầu thực hiện giao dịch thay mặt người dùng mà không cần sự đồng ý của họ.

Mục tiêu: Chuyển tiền hoặc thực hiện các hành động tài chính có lợi cho hacker mà người dùng không hay biết.

Hậu quả: Mất mát tài chính cho người dùng, nguy cơ pháp lý cho trang web, và ảnh hưởng tiêu cực đến uy tín của trang web.

3. Các công cụ phòng chống CSRF hiệu quả

Để ngăn chặn các hành vi này, trang web cần triển khai các biện pháp phòng chống CSRF như:

- CSRF Token: Thêm token bảo mật vào mỗi form để đảm bảo chỉ có người dùng hợp lệ mới có thể gửi yêu cầu.

- Kiểm tra HTTP Referrer Header: Kiểm tra nguồn gửi yêu cầu có đến từ cùng một miền không.

- Sử dụng CAPTCHA: Đối với các form quan trọng như đăng ký và liên hệ, CAPTCHA giúp giảm khả năng tự động gửi yêu cầu.

Việc kết hợp các biện pháp này giúp giảm thiểu nguy cơ bị lợi dụng CSRF để spam và tấn công.

4. Cách CSRF giúp ngăn chặn các đợt tấn công SPAM

Khi thêm CSRF token vào form hoặc các yêu cầu gửi dữ liệu, bạn tạo thêm một lớp bảo mật yêu cầu phải có mã xác thực hợp lệ cho mỗi lần gửi. Mã token này được lưu trữ trong session của người dùng và chỉ có thể được tạo từ website của bạn, giúp đảm bảo rằng chỉ có người dùng hợp lệ (với token chính xác) mới có thể gửi yêu cầu. Điều này ngăn chặn các yêu cầu tự động và spam từ các trang khác, vì trang web bên ngoài không thể tạo ra token hợp lệ.

Cách sử dụng CSRF để chặn spam trên các nền tảng website có sử dụng PHP

Tạo Token và lưu vào Session: Mỗi khi form được tải, hệ thống sẽ tạo một token ngẫu nhiên, mã hóa nó và lưu vào session của người dùng. Token này được gửi kèm dưới dạng input ẩn trong form.

Xác minh Token khi nhận dữ liệu: Khi người dùng gửi form, hệ thống sẽ kiểm tra token trong form có trùng khớp với token lưu trong session không. Nếu token không hợp lệ, hệ thống sẽ từ chối xử lý yêu cầu.

Loại bỏ Token sau khi sử dụng: Sau khi một yêu cầu được xác minh thành công, token sẽ bị xóa khỏi session để tránh việc dùng lại token, tăng cường bảo mật hơn.

Ví dụ về CSRF trong PHP:

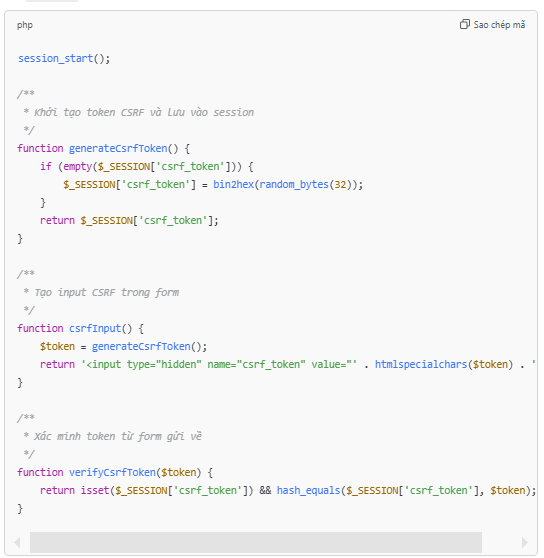

File csrf.php:

Trong form:

Trong file xử lý submit_email.php:

Sử dụng CSRF giúp bảo vệ form của bạn khỏi các yêu cầu giả mạo, ngăn chặn việc spam và tăng tính bảo mật cho hệ thống.

Để lại ý kiến

Cho chúng tôi và cộng đồng biết quan điểm của bạn